【3分でわかるランサムウェア】

【3分でわかるランサムウェア】

知っているようで実は知らない「ランサムウェア」の仕組みと必要な対策を分かりやすく解説

2023年10月9日

いま知っておきたいテーマやトピックスについて、専門家が分かりやすく解説する“3分でわかる”シリーズ。今回のテーマは、「ランサムウェア」。ニュースなどでは耳にしていて、「サイバーセキュリティ」に関するワードだとは知っているけれど、どんな仕組みなのか、どんな被害が出ているのか、詳しいところは正直分からない……そんな方が少なくないのではないでしょうか。

今後さらなる増加が想定され、企業規模にかかわらず、意識と対策をしておく必要があると語るのは、キヤノンITソリューションズ(以下、キヤノンITS)でセキュリティエバンジェリストとして長年サイバーセキュリティの必要性を説いてきた西浦真一。

そもそもランサムウェアとは何か、どんな被害が想定され、どのような対策が必要なのか、西浦が解説します。

教えてくれた人

キヤノンITソリューションズ サイバーセキュリティラボ セキュリティエバンジェリスト 西浦 真一

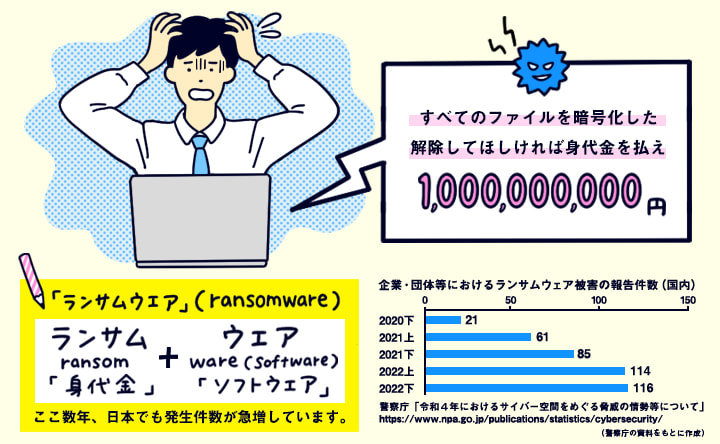

データを“人質”に「身代金」を要求……それが「ランサムウェア」

近年、「ランサムウェアによる攻撃で工場の稼働がストップ!」なんてニュースを耳にする機会が多くなっています。「ランサムウェア」(ransomware)は、マルウェア(悪意あるプログラム)の一種で、これにパソコンやスマートフォンが感染すると、システムがロックされたり、保存しているデータが暗号化されたりして、使用できなくなってしまいます。

そして画面には「もし暗号化を解除してほしければ、お金を払え!」という脅迫が……。つまり、ランサムウェアの目的は、「システムやデータを“人質”にして金銭を要求すること」。企業としては、パソコンや重要なデータが使えなくなれば事業継続が困難になってしまうため、泣く泣く「身代金(ransom)」を払ってしまう……というわけです。

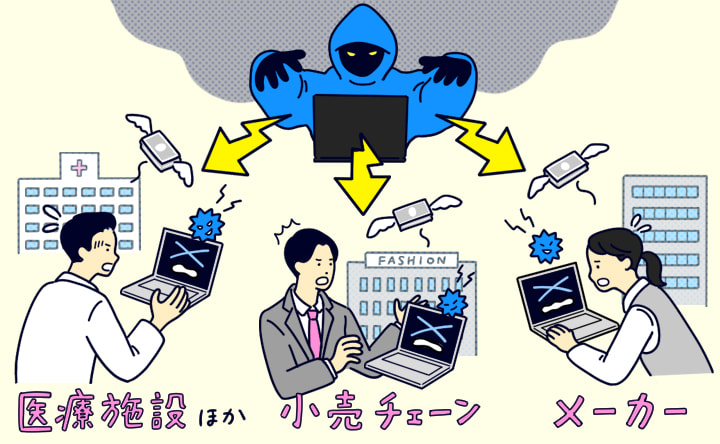

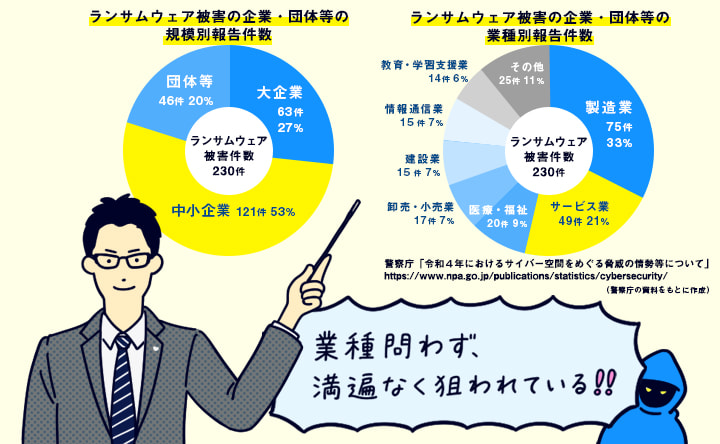

企業規模や業種を問わずに狙われている

イメージを具体化するため、直近の被害事例をいくつか紹介します。

1つ目は自動車部品メーカーの事例です。

サーバーやPCの一部でデータが暗号化され、その後、サーバーを再起動したところ、マルウェア感染と脅迫メッセージを確認。1万台以上の車の製造に影響が出たと言われています。

続いて、大手衣料品チェーンの事例では、不正アクセスによるシステム障害が発生。グループ全店で、商品の取り寄せができない状態が続きました。

また、標的となるのは民間企業に限りません。とある町の町立病院では、電子カルテシステム内の情報が暗号化され、診療業務が制限されました。

被害に遭うのは大きな企業や組織ばかりではありません。攻撃のターゲットは中小規模の企業であるケースも多く、実は発生件数全体の半数以上は中小企業です。

攻撃者は対象の規模や業種を問わず、攻撃しやすいところを狙います。また、今は複数の企業がネットワークで繋がっていることがほとんどのため、近年、中小企業を入り口に、取引先の大企業を狙うケースも確認されているのです。

もし、ランサムウェアに感染してしまったら、直接の取引先だけでなく、サプライチェーン全体に感染を広げてしまう恐れもあることを忘れずに、「うちの会社は大丈夫」と油断せず、しっかりとセキュリティ対策に取り組みましょう。

大切なのは「情報収集とセキュリティ教育」。そして何より即時の報告

ランサムウェアはあらゆる企業がターゲットとなり、年々手口も巧妙化しています。どんなに強固なセキュリティ対策を講じたとしても、感染のリスクは常につきまとう……そのため、経営層の方々は「いつかは必ず感染するもの」という心づもりで、「情報収集」と従業員の「セキュリティ教育」を日常的に行っておくことが大切です。

情報収集

-

警察庁サイバー警察局「注意喚起」ページ

緊急度の高い情報が、一般向けに分かりやすく紹介されています。

-

独立行政法人 情報処理推進機構(IPA)「中小企業の情報セキュリティ対策ガイドライン 」

「何から手をつければいいのか分からない……」という方は必見です。経営者が取り組むべきセキュリティ対策が優先順位をつけて解説されています。

-

キヤノンマーケティングジャパングループ 「サイバーセキュリティ情報局 」

ランサムウェアの事例や被害について、より詳しく知りたい方はこちらもご覧ください。

ランサムウェアの事例や被害について、より詳しく知りたい方はこちらもご覧ください。

セキュリティ教育

最も重要なのは、「マルウェアに接触したらすぐ報告する」というルールを全従業員に徹底することです。「怪しいファイルを開いてしまった」「パソコンがマルウェアに感染した兆候がある」といった場合には、すぐに情報システム部などの専門部署に報告するようにしてください。

ランサムウェアをはじめマルウェアは、ファイルを開封した後、攻撃者が用意する外部のサーバーにアクセスし別のマルウェアをダウンロードしたり、攻撃者の操作により社内の別のパソコンやサーバーに侵入して感染を拡大したり……と、段階を経て実際の攻撃が始まります。つまり、対策が早ければ早いほど、被害の規模を小さくできる可能性が高くなるわけです。

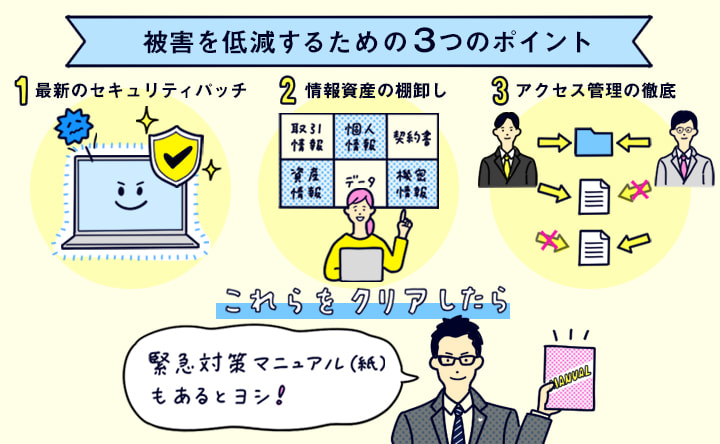

被害を低減するための3つのポイント

最後に、ランサムウェアからの被害を低減するためのポイントを紹介します。

(1)常に最新のセキュリティパッチを適用する

セキュリティパッチとは、OSやソフトウエア(アプリケーション)の脆弱性が発見されたときに、開発会社から配布される追加プログラムです。いわば“ワクチン”のようなもの。セキュリティ対策の“キホンのキ”になりますので、常に最新のセキュリティパッチを適用するようにしてください。

(2)情報資産の「棚卸し」をする

顧客との取引情報、従業員の個人情報、契約書……など、外部に漏れてはいけないデータが、どこに、どれだけ保存されているのかを正確に把握するようにしてください。データがきちんと整理、管理されていれば、万が一、サイバー攻撃を受けた際に被害状況の確認や対策も講じやすくなります。また、重要な情報資産は定期的なバックアップをお勧めします。

(3)データのアクセス管理を徹底する

重要なデータには、本当に必要な人だけがアクセスできるように制限をしてください。アクセスできる人間が多ければ多いほど、マルウェア感染のリスクと、外部に情報が漏れる可能性が高まります。

また、これも基本中の基本でありながら、実施している企業や人が少ないのが「複数のパスワードの使い分け」です。あらゆるサービスやシステムのログインパスワードは、会社組織としても、個人としても、それぞれ異なるパスワードを設定するようにしてください。

以上の3つを優先的に行い、余力があれば、サイバー攻撃を受けた際の「緊急対策マニュアル」を作成することをおすすめします。マニュアルは、攻撃者によりシステムがロックされたり、データが暗号化されたりした状況下で使用する場合も想定し、紙でも保管するようにしておくと安心です。

今後、ますます巧妙化すると予想されるサイバー攻撃に備えて、継続的なセキュリティ対策を心掛けましょう。キーワードは「正しく知って、正しく恐れる」。まずは情報の社内共有から始めてみてください。

本記事に関するアンケートにご協力ください。

2分以内で終了します。(目安)